安全挑战:Java中防止SQL注入的方法

SQL注入是一种常见的安全漏洞,它允许攻击者通过在Web应用程序的输入字段中插入恶意SQL代码来操纵数据库。在Java中,防止SQL注入的方法主要有以下几种:

使用预编译语句(Prepared Statements)和参数化查询:

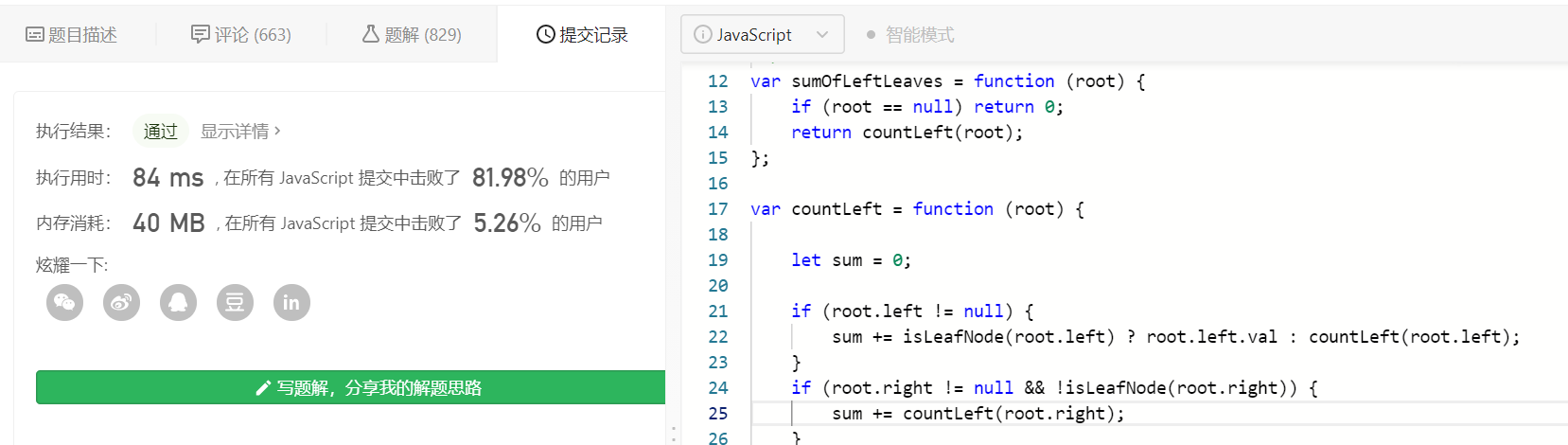

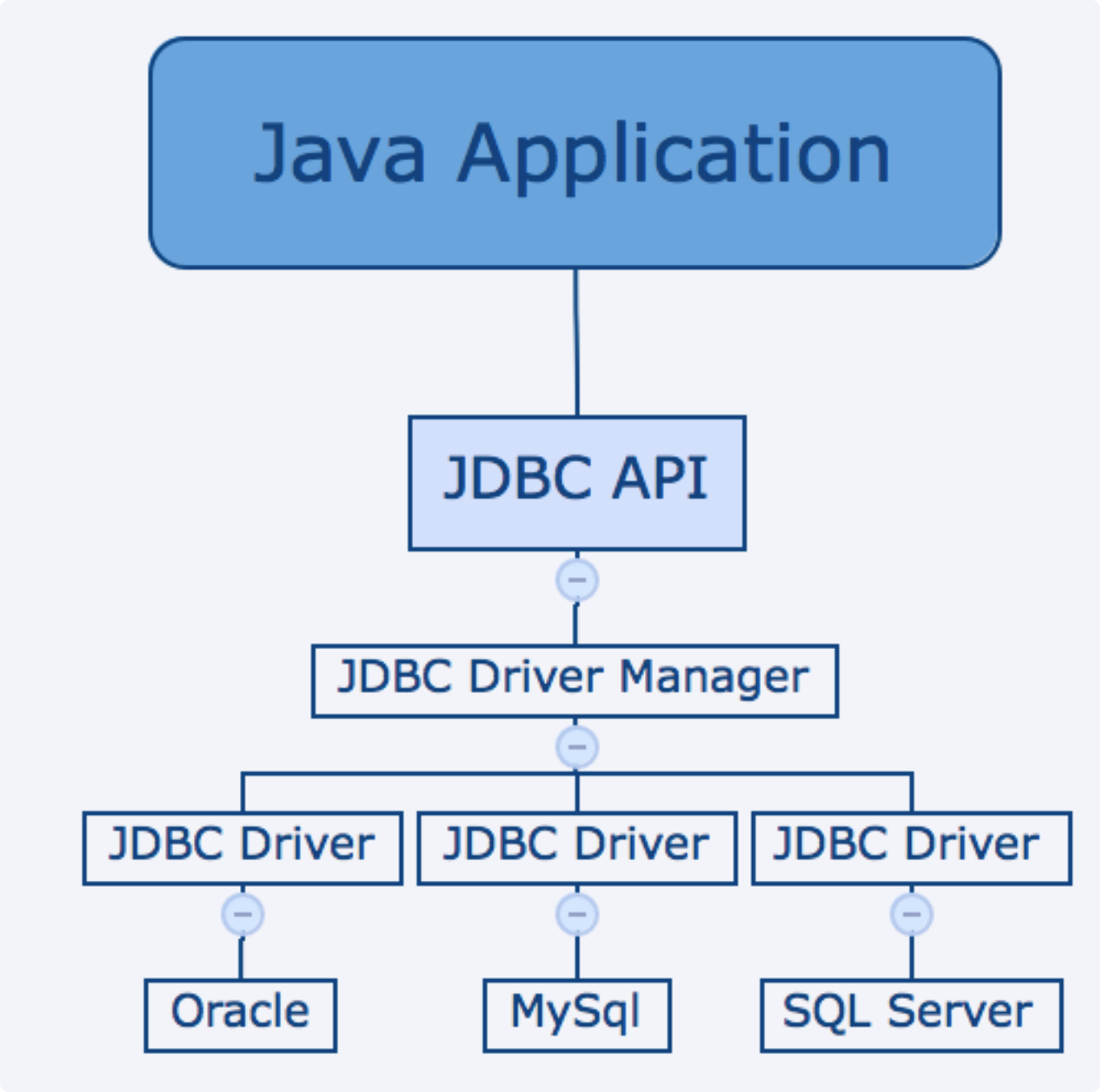

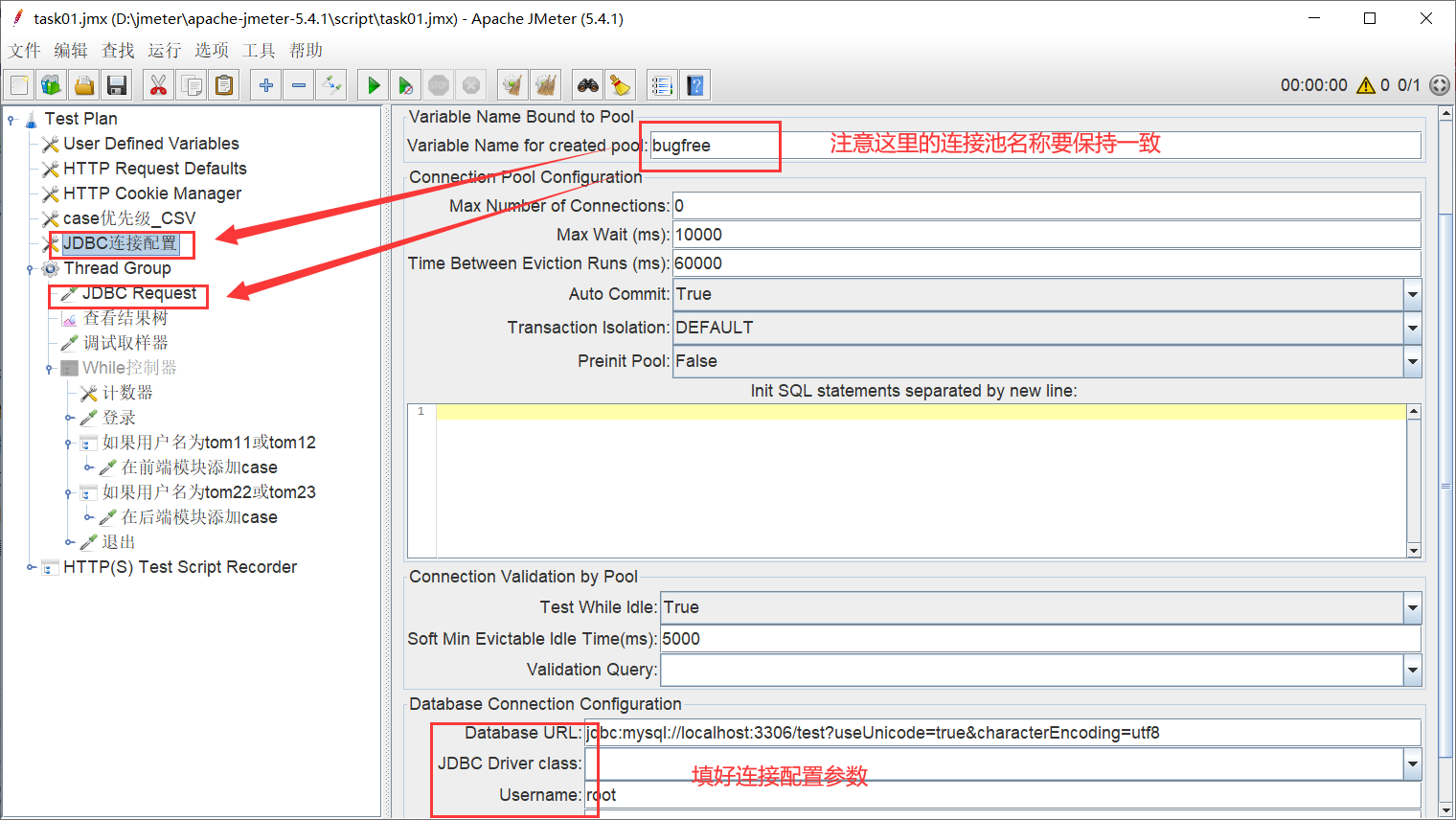

这是防止SQL注入的最有效方法之一。预编译语句确保SQL语句的结构在编译时就已经确定,而参数的值在执行时才被传递给数据库,这样即使攻击者尝试插入SQL代码,数据库也不会将其解释为SQL命令。javaString sql = "SELECT * FROM users WHERE username = ? AND password = ?"; try (Connection conn = dataSource.getConnection(); PreparedStatement pstmt = conn.prepareStatement(sql)) { pstmt.setString(1, username); pstmt.setString(2, password); ResultSet rs = pstmt.executeQuery(); //处理结果集} catch (SQLException e) { //异常处理 }2. 使用ORM框架:

对象关系映射(ORM)框架如Hibernate、JPA等,可以自动处理SQL语句的构建和执行,它们通常内置了防止SQL注入的机制。使用安全的API和库:

使用那些设计时就考虑到安全性的API和库,比如JDBC的PreparedStatement。对输入进行验证和清理:

在将用户输入用于数据库查询之前,验证输入是否符合预期的格式,比如使用正则表达式来限制输入的字符类型和长度。使用Web应用防火墙(WAF):

WAF可以帮助识别和阻止SQL注入攻击。最小权限原则:

确保应用程序使用的数据库账户只有执行必要操作的权限,不要使用具有高权限的数据库账户。定期更新和打补丁:

保持应用程序和数据库软件的最新状态,以防止已知漏洞被利用。错误处理:

不要在错误消息中暴露数据库的详细信息,这可能会给攻击者提供有用的信息。使用加密:

对敏感数据进行加密,即使数据被泄露,攻击者也无法轻易解读。代码审计和安全测试:

定期进行代码审计和安全测试,以发现和修复潜在的安全问题。

通过上述方法,可以显著降低Java应用程序遭受SQL注入攻击的风险。

还没有评论,来说两句吧...